Kaspersky alerta sobre el crecimiento del ransomware en el Perú y cómo la IA impulsará ataques autónomos en el 2026. Los pagos móviles y bancos enfrentan riesgos muy críticos.

El panorama de la seguridad digital enfrenta una transformación acelerada y peligrosa. Mientras la tendencia global muestra una disminución en ciertos tipos de ciberataques, Perú se encuentra en una posición delicada y a contracorriente: los ciberdelincuentes han intensificado su asedio a la infraestructura corporativa y crítica del país.

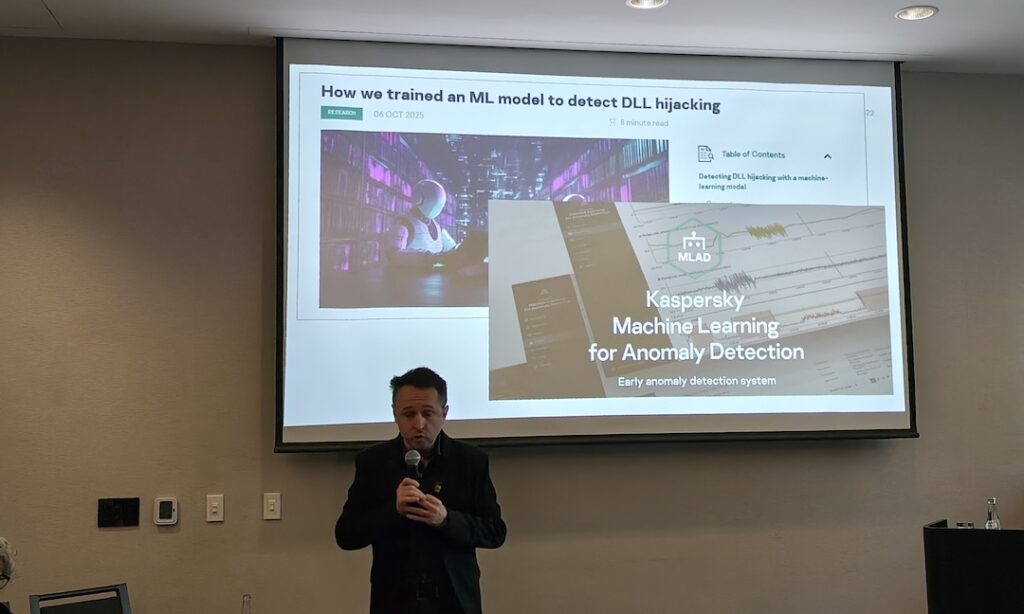

Según los informes más recientes presentados por Kaspersky sobre lo que sucedió en el 202, se prevé que en el 2026 la Inteligencia Artificial (IA) dejará de ser solo una herramienta de innovación para convertirse en el motor de una nueva generación de fraudes y sabotajes financieros.

Perú bajo fuego: El auge del ransomware

A diferencia de lo que ocurre en el resto del mundo, el secuestro de datos o ransomware está en auge en el territorio nacional. En los últimos 12 meses, se bloquearon 23.000 intentos de estos ataques en el país, lo que equivale a un promedio alarmante de 63 intentos diarios.

Lo preocupante no es solo la cantidad, sino la sofisticación. Fabio Assolini, director del Equipo de Investigación y Análisis para América Latina en Kaspersky, explica que los criminales ya no atacan al azar. Ahora realizan verdaderas auditorías contables: ingresan a las redes, verifican los estados financieros y atacan solo si confirman que la víctima tiene presupuesto para pagar el rescate.

«¿Qué pasa? Hay sectores que reciben bajo volumen de ataques, como es el sector salud, pero un ataque al sector salud trae mucho daño. Hay sectores que, aunque reciban pocos ataques directos, el impacto siempre será grande», detalla Assolini sobre la selectividad de los criminales.

2026: La era del malware autónomo

Mirando hacia el futuro cercano, las predicciones para 2026 son aún más inquietantes. Se anticipa la llegada de una nueva generación de malware impulsado por IA capaz de adaptarse por sí solo. Este software malicioso podrá analizar su entorno y cambiar su comportamiento en tiempo real para evadir las defensas de los antivirus o modificar sus objetivos sobre la marcha, lo que lo hará mucho más difícil de detener.

Además, la ingeniería social alcanzará niveles de realismo inéditos gracias a los deepfakes. Se expandirá el uso de audios y videos falsos generados por IA para suplantar identidades, engañar empleados y evadir procesos de verificación bancaria.

Amenazas a la banca móvil y pagos NFC

La comodidad de los pagos digitales trae consigo nuevos riesgos. Los expertos advierten sobre el crecimiento de ataques dirigidos a la tecnología NFC (Near Field Communication). Al ser cada vez más usada para pagos sin contacto, aumentarán las herramientas dedicadas a comprometer estas transacciones.

Asimismo, se prevé que los troyanos bancarios sean reescritos para distribuirse masivamente a través de WhatsApp. Los delincuentes aprovecharán la enorme base de usuarios de esta app y el hecho de que muchas empresas aún gestionan banca en línea desde computadoras con Windows, donde este malware es altamente efectivo. En el último año, el sector financiero global ya enfrentó más de 1’338.357 ataques con troyanos bancarios, una cifra que podría crecer.

Recomendaciones para usuarios y empresas

Ante este escenario donde ver y escuchar ya no es sinónimo de creer, la prevención es la única defensa sólida. Para los usuarios, es vital descargar aplicaciones solo de tiendas oficiales y apagar la función NFC del celular cuando no se esté utilizando, o usar fundas que bloqueen conexiones no autorizadas.

Para las empresas, la recomendación es revisar toda la infraestructura en busca de fallas, preferiblemente con expertos externos. Es crucial entrenar al personal para reconocer correos falsos y mantener una vigilancia en tiempo real, ya que un personal capacitado es la primera barrera de seguridad.

*En la creación de este texto se usaron herramientas de inteligencia artificial.