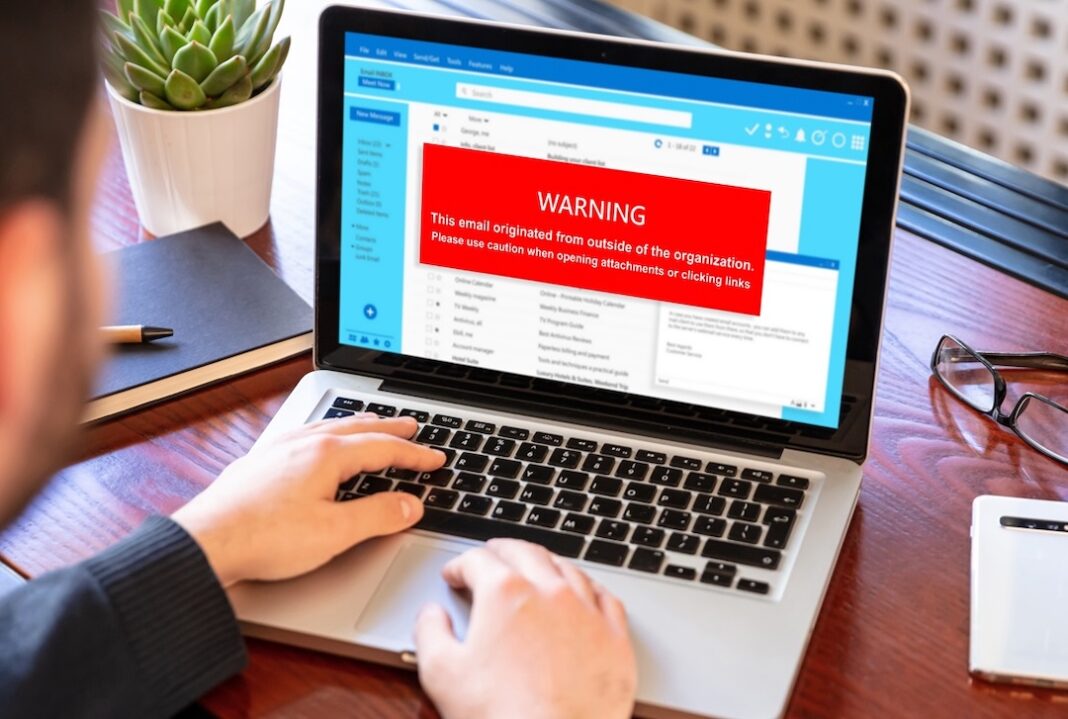

Descubre el paso a paso para proteger tu dinero e información personal de forma inmediata si cometiste el error de entregar tus datos en un sitio falso.

Cometer un error en el mundo digital es más sencillo de lo que parece. Basta con un clic apresurado en un enlace que aparentaba ser de una entidad bancaria o completar un formulario para un «sorteo increíble» para que nuestra seguridad se vea comprometida. Si esto te sucede, lo primero es no entrar en pánico. El phishing es una técnica de ingeniería social diseñada precisamente para que las víctimas actúen rápido y sin pensar, aprovechando la apariencia de mensajes confiables. Sin embargo, la compañía de seguridad ESET advierte que los primeros cinco minutos tras el incidente son determinantes para mitigar el impacto y evitar que los ciberatacantes tomen el control total de nuestra vida digital.

El plan de acción minuto a minuto

El proceso de recuperación debe ser metódico. Según explica Martina Lopez, Investigadora de Seguridad Informática de Eset Latinoamérica, el primer paso —en el minuto 1— es la desconexión total. Esto implica desactivar el Wi-Fi o los datos móviles del dispositivo afectado y cerrar de inmediato la aplicación o página maliciosa. “Muchos ataques no terminan solo cuando ingresas los datos, ya que los actores maliciosos pueden intentar robar sesiones activas, descargar malware o seguir enviando tu información en segundo plano. Entonces, cortar la conexión interrumpe la comunicación con el servidor del atacante, limitando así el impacto inmediato”, comenta Lopez.

En el minuto 2, la prioridad absoluta es el cambio de credenciales. Es fundamental actualizar las contraseñas de servicios críticos como el homebanking, billeteras virtuales, redes sociales y, especialmente, el correo electrónico. Este último es considerado la «llave maestra», pues permite resetear los accesos a casi cualquier otro servicio vinculado. Al cambiar estas claves de forma inmediata, se invalida el acceso que el atacante acaba de obtener de manera fraudulenta.

Llegados al minuto 3, se debe establecer una barrera permanente: la autenticación de doble factor o 2FA. Esta configuración añade una capa extra de seguridad que requiere un código único, usualmente enviado por SMS, para permitir el ingreso a la cuenta. Sobre esto, Martina Lopez de Eset agrega: “Si bien el ciberatacante ya puede tener tu contraseña, el 2FA agrega una segunda barrera que reduce drásticamente el riesgo de acceso no autorizado. Esta simple acción puede marcar la diferencia entre solo un susto y el compromiso de tus datos, dinero y cuentas”.

Revisión y alerta a la comunidad

Durante el minuto 4, es necesario realizar un escaneo visual y técnico de nuestras cuentas para detectar movimientos anómalos. Esto incluye revisar si hubo transferencias no autorizadas, cambios en la configuración de seguridad o si se enviaron mensajes extraños a nuestros contactos desde nuestro perfil. Detectar estas anomalías a tiempo permite cerrar sesiones activas y limitar el alcance del fraude.

Finalmente, en el minuto 5, la acción debe ser comunicativa. Si los datos robados son financieros, el usuario debe contactar a su banco para bloquear tarjetas o detener transacciones. Si el ataque ocurrió en un entorno laboral, se debe avisar al equipo de IT para proteger la infraestructura corporativa. Asimismo, alertar a los contactos personales es vital, ya que los atacantes suelen usar la cuenta comprometida para seguir propagando el engaño a personas conocidas, quienes confían más en el remitente.

Como medida adicional tras estos cinco minutos críticos, se recomienda realizar un análisis profundo del dispositivo utilizando soluciones de seguridad que combinen inteligencia artificial y análisis de comportamiento para eliminar cualquier rastro de software malicioso. La prevención y la respuesta rápida son las mejores herramientas para mantener nuestra integridad en el entorno digital actual.

*En la creación de este texto se usaron herramientas de inteligencia artificial